警告:关闭 root 账号的 MFA 认证存在较高风险。AWS 通常不建议此操作,因为 root 账号拥有对所有 AWS 资源的完全控制权限。如果密码或账号信息泄露,可能导致严重的安全事故。

关闭步骤

使用 root 账号登录 AWS 管理控制台

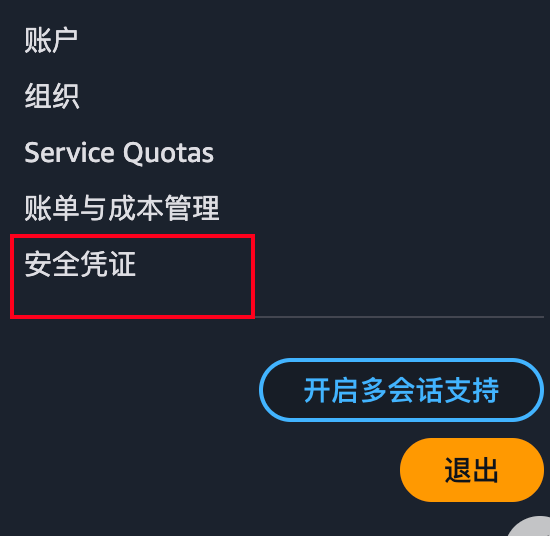

点击右上角账号名称

选择”安全凭证”选项

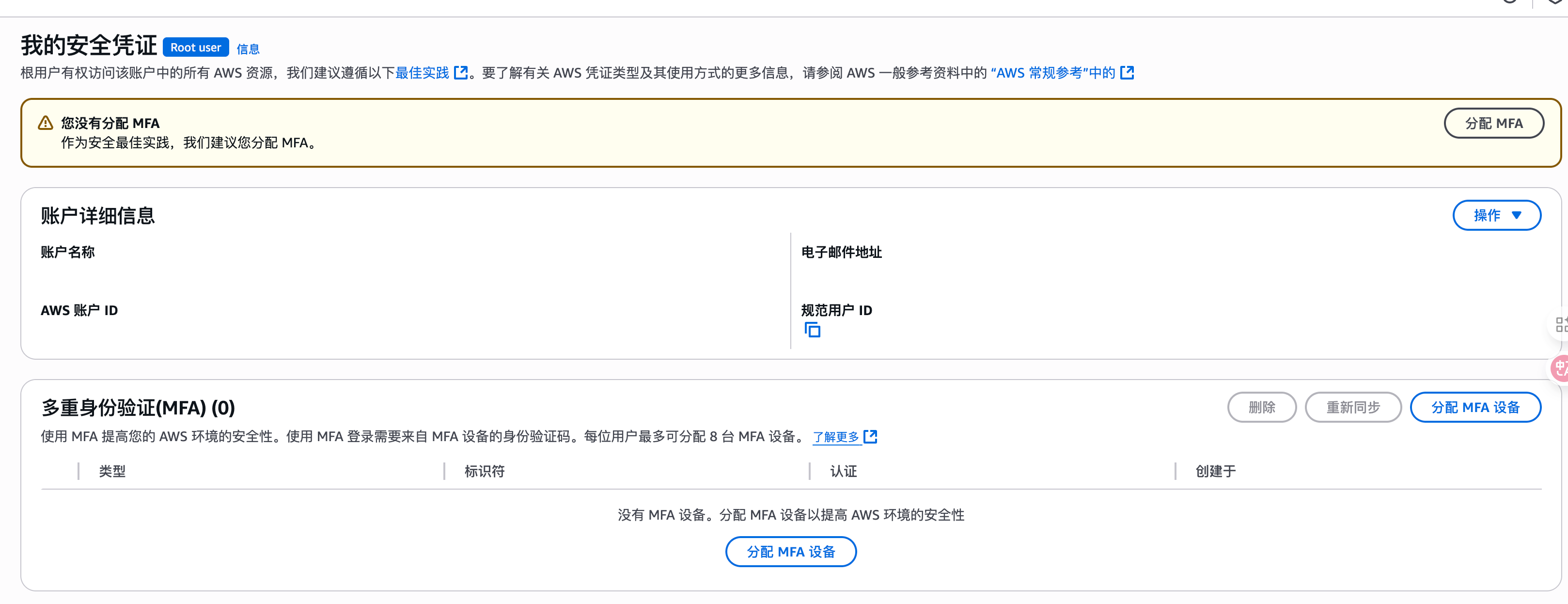

- 在页面中找到”多重身份认证(MFA)”部分

- 点击”删除”即可

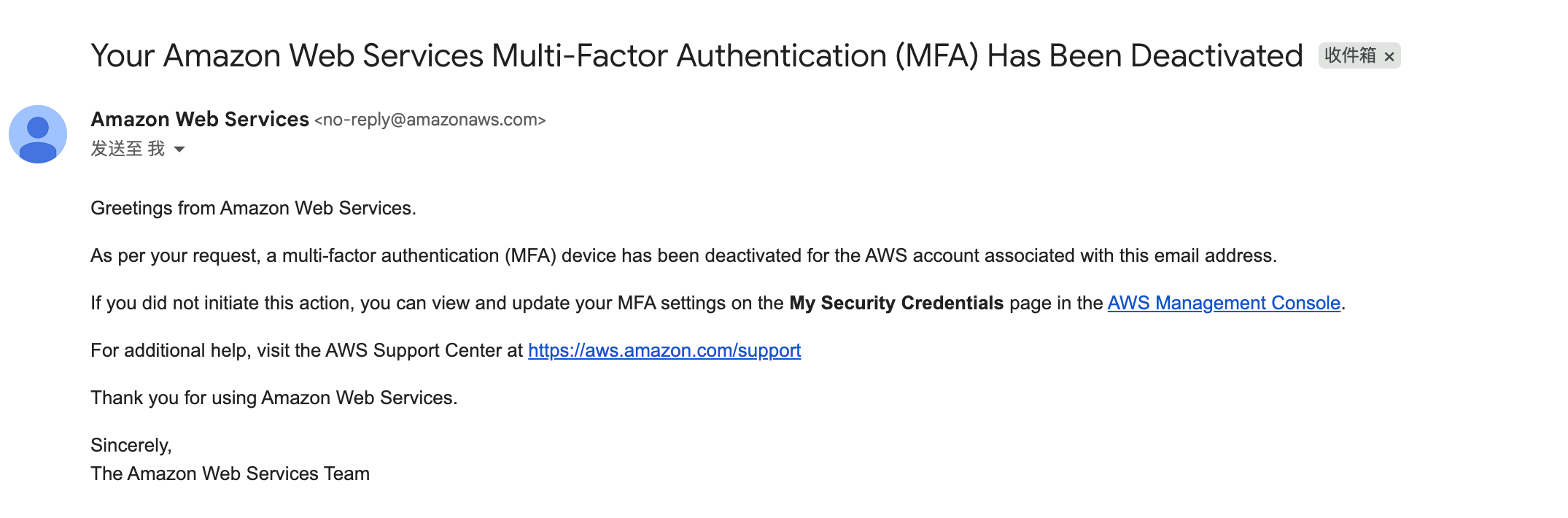

然后会收到邮件提醒:

如果遇到这个报错,那么重新登陆之后再重复前面的步骤:

1 | To complete this action, please ensure that you are authenticated with an MFA device that is enabled for this user. |

文章作者: 忘机山人

版权声明: 本博客所有文章除特别声明外,均采用 CC BY-NC 4.0 许可协议。转载请注明来源 镜湖!

相关推荐

2026-03-06

在AWS EC2 上从零搭建 Kubernetes 集群(kubeadm)

今天讲解在AWS EC2 上使用kubeadm搭建Kubernetes 集群。 kubeadm 是 Kubernetes 官方提供的集群引导工具,用来快速创建符合最佳实践的 K8s 集群。除了初始化集群,它还能做节点的升级、降级等生命周期管理。用 kubeadm 建集群是学习 K8s 的推荐方式,也适合搭建小规模集群或作为更复杂企业级方案的基础组件。 本文基于 Ubuntu,使用三台 EC2 实例:一台作为控制面(Master),两台作为工作节点(Worker)。 我们会在 Master 节点上从头安装 kubeadm 及其依赖,然后初始化集群,最后把 Worker 节点加入进来。 这几台 EC2 使用同一个安全组,入站规则只放行VPC网段和终端访问地址。 第一步:安装 kubeadm 及其依赖以下操作在 Master 节点上执行(Worker 节点如果还没装也要跑一遍)。 1. 关闭 swapkubelet 需要精确管理 Pod 的内存,swap 会让内存数据不准确,导致调度器做出错误判断。kubelet 默认检测到 swap 开着就拒绝启动。 1234# 关闭 s...

2025-06-20

基于 AWS IAM Identity Center 的 SAML 配置,实现单点登录阿里云

在企业多云环境日益普及的今天,很多组织不仅使用 AWS(亚马逊云科技) 作为主要的计算与存储平台,同时也会使用 阿里云 来满足本地合规、地域性需求或价格优势。如何在多个云平台之间实现 统一身份认证,避免用户维护多个账号与密码,已经成为企业安全与运维中的核心问题。 AWS IAM Identity Center(身份中心,原 AWS SSO)作为 AWS 官方提供的集中式身份认证与访问管理服务,可以作为企业的 主身份提供商(IdP)。通过 SAML 2.0 协议,它能够将认证结果传递给其他云服务商(如阿里云),让用户在 AWS 完成一次身份验证后,直接进入阿里云控制台,而无需再次登录。这就是所谓的 跨云单点登录(Single Sign-On, SSO)。 本文将结合详细步骤与截图,完整演示如何配置 AWS IAM Identity Center 与阿里云 RAM 的 SAML 对接。 在 AWS IAM Identity Center 新建用户在正式配置 SAML 对接之前,我们需要先在 AWS IAM Identity Center 中创建用户。 登录 AWS 控制台,进入...

2025-06-20

半小时学会 Amazon Transit Gateway 跨 VPC 网络互联配置

Amazon Transit Gateway (TGW) 是一个强大的网络连接服务,用于在不同的 VPC(虚拟私有云)之间实现高效互联。本文将指导您如何创建和配置 TGW,以便实现跨账户和跨区域的 VPC 互联。 VPC Peering 的局限性点对点连接:VPC Peering 是一个点对点的连接,每次只能连接两个 VPC。如果需要连接多个 VPC,需要为每对 VPC 单独设置 Peering 连接,也就是我们常说的不能进行路由的传递,需要打通的 VPC 很多的时候会非常的麻烦。 手动路由配置:每个 VPC Peering 连接都需要手动配置路由表,这在大规模环境下非常繁琐。 TGW 的优势集中式管理:TGW 作为一个中央枢纽,允许多个 VPC 和本地网络通过单个网关相互连接,简化了网络架构和管理。 自动路由传播:TGW 支持自动路由传播,简化了路由配置,减少了人为错误的风险。 跨账户和跨区域支持:TGW 支持跨多个亚马逊云科技账户和跨区域的连接,提供更大的灵活性和扩展性。 总结下来说,TGW 就是是一个中转网关,使用时候需要在需要打通的 VPC 内创建一个挂载点,TGW ...

2026-02-02

使用 AWS SES + S3 发送 HTML 邮件

在营销、通知等场景中,我们经常需要发送格式丰富的 HTML 邮件。本文介绍如何用 Python + boto3,从 S3 读取 HTML 模板并通过 SES 发送邮件。 架构S3 (HTML模板) → Python脚本 → SES → 收件人 前置条件 AWS 账号已开通 SES 服务,且发件地址已验证 S3 Bucket 中已上传 HTML 模板文件 本地已配置 AWS 凭证(aws configure 或 IAM Role) 安装依赖:pip install boto3 核心代码12345678910111213141516171819202122232425262728293031323334#!/usr/bin/env python3"""从 S3 读取 HTML 模板并通过 SES 发送邮件"""import boto3REGION = '<region>'BUCKET = '<your-bucket-name>'TEMPLATE_KEY = &...

2025-05-17

懒猫微服实战入门(六):使用2fauth共享你的MFA

标题有点绕口,甚至听起来有点反直觉。 故事的背景是这样的,去参加了 AWS 的活动给的账户强制开 MFA,但是我们还想团队内部 share 使用,于是产生了这个需求。 登录到 AWS 的控制台强制开了 MFA,而且在第一次注册的时候强制绑定多因子验证。这也就意味着,其他人如果想登录这个账户就得随时 call 我,然后我去发给他数据验证码,这实在很不方便,所以想到了共享的 MFA 的需求。 头几天逛商店看到的,觉得项目有点意思就下载了,没想到这么快用到了。懒猫商店,一键部署很方便,当成 Saas 服务来用,完全不考虑部署运维的事情。 之前给小伙伴开了懒猫微服的账户,共享了 planka 来看项目进度,这次把 2fauth 的权限也添加给他。 首先我这边先注册管理员的账户,默认是登录页面,需要切换一下。 登录之后会提示绑定一下这个账户的 MFA,我就是为了不在手机上安装 MFA 软件才用这个的,就不要套娃了。反正外面还有懒猫的验证系统,那个还有 TLS 加密,安全码验证。 选择不绑定设备之后,在这里导入需要设置的 MFA,这可以用摄像头或者导入二维码文件。我用的电脑端,...

2025-12-15

使用agentcore部署MCP server

agentcore除了可以部署agentcore应用程序之外,还可以部署MCP server。换句话说,只要提供了容器镜像,ping和,那么就可以部署任意的应用程序,上面两个是比较典型的例子。 常规的MCP server 长这样, 1 如果要部署到云端的话, 1 默认会使用Agentcore runtime来启动,和sagemaker一样,需要有 /ping 和 /invokation的路由,并且容器host在8080端口,启动之后服务就会自动加一个网关来转发到这个应用的8080端口。 你可能还听见过Agentcore Gateway,这个是给一些其他的MCP server,Rest api或者。甚至是apigateway和lambda。 启动之后,我们就会得到一个URL。 agentcore runtime的是 由于在url有arn,所以需要做一个http的转译,否则有些MCP的客户端可能无法处理识别这个。 agentcore gateway的是。 然后就是认证,Agentcore runtime接受JWT和IAM两种认证方式 而gateway除了这几种...

评论

公告

欢迎来到我的小站,这里是我的第二大脑和生活日常。

目录